En 2026, les cyberattaques sont plus sophistiquées que jamais et les mots de passe seuls ne suffisent plus à protéger vos comptes. L’authentification multifacteur (AMF) est devenue la norme incontournable pour sécuriser l’accès à vos systèmes, applications et données sensibles. Que vous soyez une PME ou une grande entreprise, l’AMF constitue l’un des piliers fondamentaux d’une infrastructure informatique sécurisée. Découvrez comment cette technologie fonctionne, pourquoi elle est essentielle et comment l’implanter efficacement dans votre organisation.

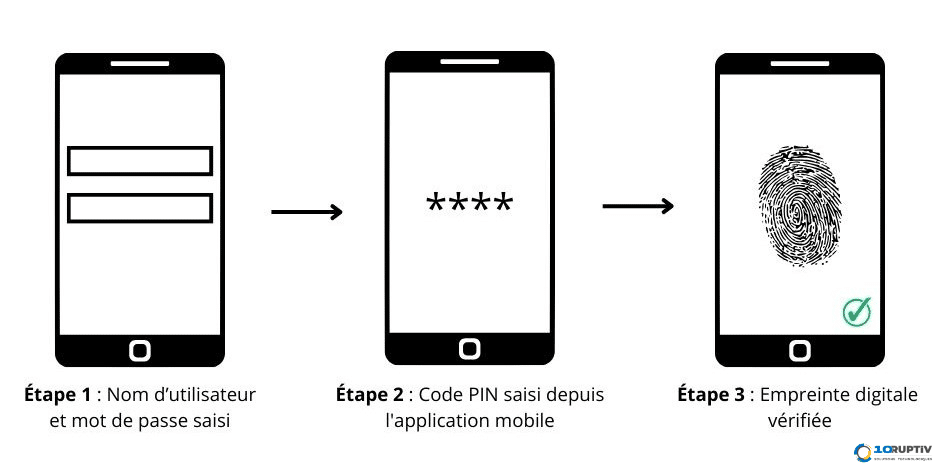

Comment ça fonctionne ?

Concrètement, la MFA exige au moins deux preuves d’identité avant d’autoriser l’accès à un compte. Le cas le plus répandu est le mot de passe à usage unique (OTP) : un code de 4 à 8 chiffres envoyé par texto, courriel ou généré par une application comme Microsoft Authenticator ou Google Authenticator. Ce code expire généralement en 30 à 60 secondes, ce qui le rend pratiquement impossible à intercepter.

En 2026, les méthodes d’authentification ont beaucoup évolué. Les clés de sécurité physiques (FIDO2), les passkeys et la biométrie avancée remplacent progressivement les SMS comme deuxième facteur. Les entreprises qui font appel à une équipe en impartition informatique bénéficient d’une configuration MFA optimale, adaptée à leur environnement.

L’authentification multifacteurs se base sur différents types d’informations, qui sont classés en 3 catégories :

- Un élément dont l’utilisateur a connaissance: comme un code ou un mot de passe ;

- Un élément doit l’utilisateur a en sa possession: comme un téléphone, une clé ou un badge ;

- Un élément inhérent à la personne : soit une caractéristique qui lui est propre, comme sa voix, son visage ou ses empreintes digitales.

Connaissance :

- Réponses à des questions de sécurité personnelles

- Mot de passe

- OTP (les OTP peuvent couvrir à la fois connaissance et possession, car vous connaissez l’OTP et vous devez disposer de quelque chose pour l’obtenir, comme votre téléphone cellulaire)

Possession :

- OTP générés par application mobile

- OTP envoyés pas message texte ou courriel

- Badges d’accès, clé USB, carte à puce ou porte-clés ou clés de sécurité

Inhérence :

- Empreintes digitales, reconnaissance faciale, analyse de la voix, de la rétine ou de l’iris

- Autre donnée biométrique

En 2026, l’intelligence artificielle transforme profondément l’authentification. Les systèmes d’AMF adaptatifs analysent en temps réel le comportement de l’utilisateur, son emplacement, son appareil et ses habitudes de connexion pour ajuster dynamiquement le niveau de vérification requis. Cette approche intelligente offre un équilibre optimal entre sécurité renforcée et expérience utilisateur fluide.

Pour implanter l’AMF efficacement dans votre organisation, un fournisseur de services gérés (FSG) peut configurer et surveiller l’ensemble de vos politiques d’authentification, garantissant une protection continue sans alourdir le quotidien de vos équipes.

- Authentification basee sur l’emplacement : la MFA verifie l’adresse IP et la geolocalisation de l’utilisateur. Si la connexion provient d’un lieu inhabituel, une verification supplementaire est exigee. C’est particulierement utile pour les entreprises dont les employes travaillent en mode hybride.

- Authentification adaptative (basee sur le risque) : grace a l’intelligence artificielle, le systeme analyse en temps reel plusieurs signaux — appareil utilise, heure de connexion, reseau, comportement de navigation — pour attribuer un score de risque. Plus le risque est eleve, plus les verifications sont strictes. Cette approche offre un equilibre ideal entre securite et experience utilisateur.

- Authentification sans mot de passe (passwordless) : en 2026, les passkeys et la norme FIDO2 permettent de s’authentifier uniquement par biometrie ou cle physique, eliminant completement le mot de passe. Les fournisseurs de services geres deploient de plus en plus cette approche pour leurs clients.

Il attribue ensuite un niveau de risque à la connexion. En fonction de ce dernier, l’utilisateur sera immédiatement autorisé à se connecter et il devra fournir une information supplémentaire, ou il se verra son accès refusé.

Et pourquoi devrait-on utiliser l’authentification multifacteur ?

La reponse courte : pour votre securite et celle de votre entreprise. En 2026, les statistiques sont claires — plus de 80 % des breches de donnees impliquent des identifiants voles ou compromis. Un simple mot de passe, aussi complexe soit-il, ne constitue plus une barriere suffisante face aux techniques modernes de piratage (hameconnage, credential stuffing, attaques par force brute assistees par IA).

Voici pourquoi la MFA est devenue incontournable :

- Reduction drastique des risques : la MFA bloque plus de 99 % des tentatives d’acces non autorise, meme si votre mot de passe est compromis.

- Conformite reglementaire : de nombreuses normes (Loi 25, RGPD, SOC 2, PCI-DSS) exigent desormais la MFA pour proteger les donnees sensibles.

- Protection du travail hybride : avec des employes qui se connectent de partout, la MFA assure que chaque connexion est legitime.

- Confiance des clients : demontrer que vous protegez activement vos systemes renforce la credibilite de votre entreprise.

Les entreprises qui confient leur infrastructure informatique a des experts beneficient d’une implementation MFA robuste et adaptee a leurs besoins specifiques.

Quelle est la différence entre la MFA et l’authentification à deux facteurs (2FA) ?

La MFA et l’authentification à deux facteurs (2FA, pour Two-Factor Authentication) sont souvent considérées comme la même chose. La 2FA est en réalité un sous-ensemble de la MFA car la 2FA restreint le nombre de facteurs requis à seulement deux, tandis que la MFA peut en exiger plusieurs.

Y a-t-il des inconvénients ?

Bien que la MFA soit une excellente solution pour solidifier la sécurité des comptes, comme tout, elle possède quelques inconvénients (qui, selon nous, ne sont pas assez importants pour que la MFA ne fasse pas partie de nos vies) :

Comme toute solution de sécurité, l’AMF présente quelques défis à considérer :

- L’AMF ajoute une étape supplémentaire lors de la connexion, ce qui peut ralentir légèrement le processus — mais les solutions adaptatives de 2026 minimisent cet impact.

- Certaines méthodes nécessitent un appareil supplémentaire (téléphone, clé physique), ce qui implique un investissement initial.

- En cas de perte d’un facteur d’authentification, la récupération de compte peut prendre du temps sans procédure de secours bien définie.

Ces défis sont largement compensés par le niveau de protection offert. Une infrastructure informatique bien configurée intègre l’AMF de manière transparente dans le quotidien de vos équipes.

FAQ — Authentification multifacteur

L’AMF est-elle obligatoire pour les entreprises au Québec ?

Bien qu’il n’existe pas encore de loi imposant spécifiquement l’AMF, la Loi 25 sur la protection des renseignements personnels exige des mesures de sécurité raisonnables. L’AMF est considérée comme une pratique exemplaire et pourrait devenir une exigence réglementaire dans un avenir proche.

Quelle méthode d’AMF est la plus sécuritaire ?

Les clés physiques FIDO2 et la biométrie offrent le niveau de sécurité le plus élevé. Les applications d’authentification (comme Microsoft Authenticator ou Google Authenticator) constituent un excellent compromis entre sécurité et facilité d’utilisation. Les SMS sont le maillon le plus faible, car ils sont vulnérables à l’interception.

Comment implanter l’AMF dans une PME sans perturber les opérations ?

Un déploiement progressif est recommandé : commencez par les comptes à privilèges élevés, puis étendez aux comptes sensibles, et enfin à l’ensemble de l’organisation. Un fournisseur de services gérés peut orchestrer ce déploiement en douceur.

L’AMF protège-t-elle contre l’hameçonnage ?

L’AMF réduit considérablement le risque, mais ne l’élimine pas totalement. Les attaques d’hameçonnage en temps réel (man-in-the-middle) peuvent contourner certaines méthodes AMF comme les SMS. Les clés FIDO2 sont résistantes à ce type d’attaque, c’est pourquoi elles sont recommandées pour les comptes critiques.

Comparatif des methodes MFA

| Methode | Securite | Facilite | Cout |

|---|---|---|---|

| SMS / Courriel (OTP) | Moyenne | Tres facile | Faible |

| Application (Authenticator) | Elevee | Facile | Gratuit |

| Cle physique (FIDO2) | Tres elevee | Moderee | Moyen |

| Biometrie | Tres elevee | Tres facile | Variable |

| Passkey (sans mot de passe) | Tres elevee | Tres facile | Gratuit |

La MFA n’est plus une option, c’est une necessite. Que vous soyez une PME ou une grande entreprise, proteger vos acces avec plusieurs facteurs d’authentification est l’un des investissements les plus rentables en cybersecurite. Chez 10RUPTIV, nous aidons nos clients a deployer des solutions MFA adaptees a leur realite, integrees a leur infrastructure infogeree et soutenues par notre equipe d’experts en automatisation.

FAQ — Authentification multifacteur

La MFA est-elle obligatoire pour les entreprises au Quebec ?

La Loi 25 sur la protection des renseignements personnels exige des mesures de securite adequates. Bien que la MFA ne soit pas explicitement imposee, elle est consideree comme une pratique exemplaire et peut etre exigee lors d’audits de conformite.

Quelle est la difference entre 2FA et MFA ?

La 2FA (authentification a deux facteurs) est un sous-ensemble de la MFA. La 2FA exige exactement deux facteurs, tandis que la MFA peut en exiger deux ou plus. Dans la pratique, les deux termes sont souvent utilises de maniere interchangeable.

Les passkeys vont-elles remplacer les mots de passe ?

C’est la tendance en 2026. Les passkeys, basees sur la norme FIDO2, eliminent le besoin de mots de passe en utilisant la biometrie ou une cle physique. Google, Apple et Microsoft les supportent deja nativement.

Comment implementer la MFA dans mon entreprise ?

La premiere etape est de faire appel a une equipe de services geres qui evaluera vos besoins, configurera les solutions appropriees et formera vos employes. L’implementation est generalement rapide et peu couteuse par rapport aux risques evites.